抖音点赞数查询

说明好久之前朋友让做的,快有两年了,今日倒腾出来,竟然还能查。那么发上来,有需要的可以玩一玩。截图软件下载https://400.lanzout.com/is6kp3n36zvc

LaoDan

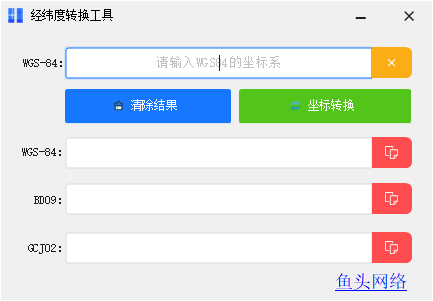

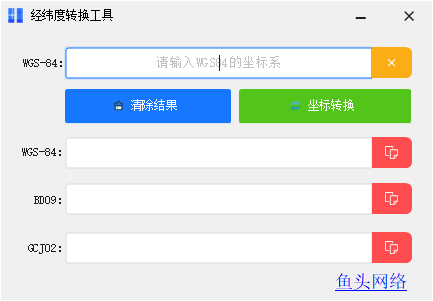

WGS84坐标系转换工具

说明前段时间开发的,有缘自取。可通过WGS84的坐标系转换为BD09以及GCJ02的坐标系。另接软件定制开发。截图软件下载https://400.lanzout.com/iCtmY3j0dfvc

LaoDan

说明好久之前朋友让做的,快有两年了,今日倒腾出来,竟然还能查。那么发上来,有需要的可以玩一玩。截图软件下载https://400.lanzout.com/is6kp3n36zvc

LaoDan

说明前段时间开发的,有缘自取。可通过WGS84的坐标系转换为BD09以及GCJ02的坐标系。另接软件定制开发。截图软件下载https://400.lanzout.com/iCtmY3j0dfvc

LaoDan